Wardriver est l’acte de rechercher des réseaux sans fil tout en se déplaçant dans une zone spécifique dans un véhicule en mouvement. Cela implique l’utilisation d’un équipement qui comprend généralement un appareil GPS et un ordinateur portable.

Quel est le but du gardiennage ?

Dans un contexte de cybersécurité, le but du wardriving est de trouver des réseaux vulnérables à exploiter. Les Wardrivers obtiendront un accès non autorisé à ces réseaux et voleront des informations personnelles ou les utiliseront pour des activités criminelles. Dans d’autres cas, les pilotes de guerre peuvent ne pas être ceux qui mènent eux-mêmes les attaques. Mais ils partageront les informations de ces réseaux non sécurisés avec des applications ou des sites Web tiers.

(Jamais un moment ennuyeux en technologie. Continuez en obtenant le Newsletter du blog ExpressVPN.)

Le wardriving est entrepris pour diverses raisons, allant des raisons bénignes, comme l’éducation, la recherche, l’étude de site et comme passe-temps, aux malveillantes, où les attaquants suivent et accèdent à votre réseau dans le but de voler des informations sensibles comme un compte bancaire. détails.

Ce n’est pas seulement dans les voitures. D’autres variantes de la pratique incluent le warbiking, le warcycling, le warwalking, le warjogging, le wartraining et le warskating – qui, comme vous pouvez probablement le deviner d’après leurs noms, impliquent différents modes de transport. Chaque variante a ses avantages et ses inconvénients, à savoir qu’elle peut couvrir différents types de terrain et de densité géographique.

Le nom wardriving a évolué de gardiennageune technique d’exploit vue dans le film de 1983 Jeux de guerre. La numérotation consiste à composer tous les numéros dans une séquence donnée – généralement dans un indicatif régional spécifique – à la recherche de modems, d’ordinateurs, de télécopieurs ou de serveurs.

Comment fonctionne le gardiennage ?

Comment fonctionne le gardiennage ?

Wardriving nécessite une combinaison de logiciels et de matériel pour fonctionner. Ceux-ci comprennent généralement :

- Un appareil mobile comme un smartphone, un ordinateur portable ou une tablette

- Logiciel de surveillance pour contourner la sécurité du réseau

- Une carte réseau sans fil et une antenne à gain élevé

- GPS, généralement à partir d’un smartphone ou d’un dispositif de surveillance autonome

Pour commencer, les wardrivers doivent disposer d’un smartphone ou d’un ordinateur portable sur lequel ils installent le logiciel wardriving pour mener à bien l’attaque wardriving. Le logiciel wardriving les aidera à déchiffrer les mots de passe Wi-Fi et à décrypter les réseaux découverts. Les attaquants utiliseront également le GPS, qui détermine les emplacements des réseaux Wi-Fi.

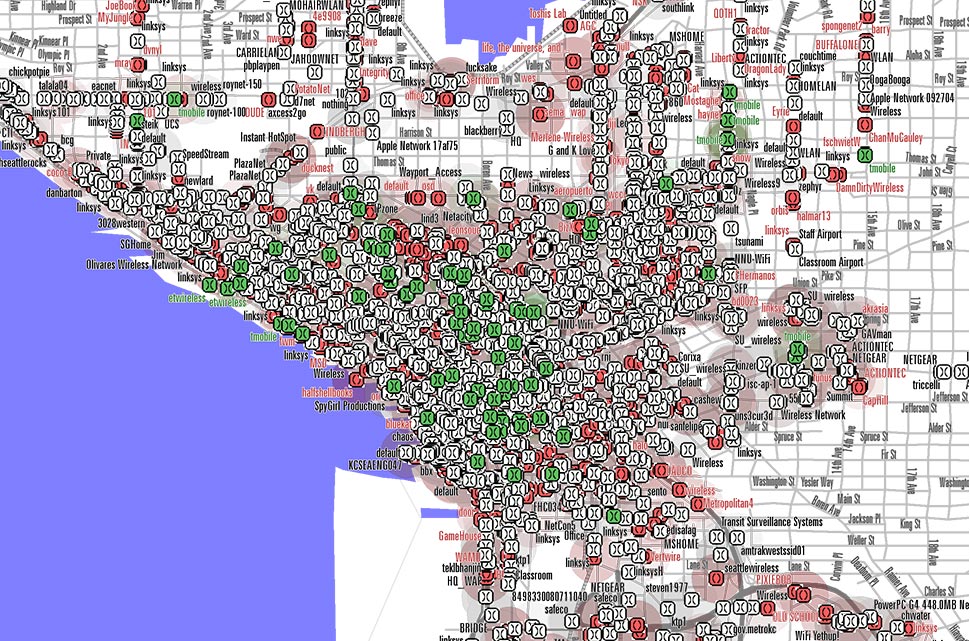

Après avoir identifié les réseaux vulnérables, les attaquants wardriving téléchargeront ces informations sur le logiciel wardriving et créeront une carte de ces réseaux vulnérables.

Le gardiennage est-il illégal ?

Bien que la pratique elle-même ne soit pas illégale, certains aspects sont juridiquement vagues. Par exemple, la pratique consistant à rechercher et à cataloguer les réseaux Wi-Fi est parfaitement légale, car il s’agirait d’une action passive et considérée comme un exercice de collecte de données. Là où cela devient délicat, c’est si les wardrivers commencent à interagir activement avec les réseaux Wi-Fi, où “l’interaction” constitue l’accès à un réseau privé.

Pour aller plus loin, le concept de se greffer, le fait d’accéder et d’utiliser la connexion Wi-Fi d’une autre personne à son insu ou sans son autorisation. Le statut juridique du ferroutage varie à travers le monde, allant de mal défini à illégal.

Aux États-Unis, un exemple couramment cité de la façon de définir l’accès non autorisé à un réseau est le cas de État contre Allen, 260 Kan. 107 (1996). Au cours de cette affaire, le tribunal a fait la distinction entre approcher un réseau et tenter d’y accéder. Ils ont également statué que, approcher un réseau sans autorisation était légal, tenter d’y accéder sans autorisation ne l’est pas.

Pour le wardriving, une interprétation possible est que la recherche de points d’accès Wi-Fi à proximité est légale alors que tenter d’accéder aux points d’accès ne l’est pas.

Quels outils les wardrivers utilisent-ils ? (logiciel matériel informatique)

Logiciels ou applications de gardiennage

Les Wardrivers utilisent souvent des applications logicielles qui leur permettent de découvrir les réseaux Wi-Fi environnants, de tester la puissance du signal et de contourner la sécurité du réseau.

Smartphone ou ordinateur portable

Les Wardrivers ont besoin d’un smartphone, d’un ordinateur portable ou d’une tablette dans lequel ils installent le logiciel de garde mentionné ci-dessus pour gérer l’ensemble du processus de garde.

GPS

Le système GPS déterminera l’emplacement exact du réseau vulnérable. Le wardriver utilisera le GPS à partir d’un smartphone ou d’un appareil de surveillance autonome.

Carte réseau sans fil et antenne

L’antenne Wardriver permet au wardriver d’identifier les réseaux vulnérables. En règle générale, ils montent une antenne sur leur voiture pendant qu’elle se déplace à la recherche de réseaux vulnérables. Dans d’autres cas, certains wardrivers peuvent utiliser l’antenne intégrée de leur téléphone.

Outils pour générer des cartes

Wardrivers utilisera également des bases de données participatives pour générer des cartes des réseaux Wi-Fi découverts.

Comment puis-je me protéger contre le gardiennage?

Se protéger du wardriving revient à sécuriser votre réseau Wi-Fi. La bonne nouvelle est que vous pouvez faire beaucoup pour protéger votre réseau et éloigner les wardrivers.

Utiliser un routeur VPN

La meilleure façon de protéger votre réseau Wi-Fi contre les wardrivers est d’utiliser un routeur VPN. Alors que les routeurs standard vous permettent de définir un mot de passe sur votre Wi-Fi, un routeur VPN va encore plus loin et crypte tout le trafic vers et depuis tous vos appareils connectés à votre réseau. Cela les protège de votre fournisseur de services Internet, des pirates et des gouvernements.

Éteignez votre routeur lorsque vous ne l’utilisez pas

Votre routeur diffuse des signaux Wi-Fi lorsqu’il est allumé. Pour empêcher les attaquants de localiser votre réseau, éteignez votre routeur lorsque vous ne l’utilisez pas.

Modifier le nom d’utilisateur et le mot de passe par défaut de votre routeur

Votre routeur dispose d’une interface d’administration à partir de laquelle vous pouvez modifier vos paramètres réseau à l’aide du nom d’utilisateur et du mot de passe par défaut. Les routeurs du même fabricant ont généralement les mêmes routeurs par défaut, il n’est donc pas difficile pour les wardrivers de se connecter à votre interface d’administration. À partir de là, ils peuvent faire différentes choses, du verrouillage du routeur avec un nouveau mot de passe au piratage de votre réseau.

En savoir plus: Guide : Quand et comment réinitialiser votre routeur

Utiliser l’authentification multifacteur

Si possible, activez l’authentification multifacteur pour la page des paramètres de votre routeur. Toute tentative de connexion enverra une alerte à votre appareil et vous tiendra au courant des accès non autorisés. Cependant, tous les routeurs ne permettent pas d’activer l’authentification multifacteur.

En savoir plus: Sécurisez vos comptes avec les meilleures applications d’authentification gratuites

Utilisez le protocole de sécurité réseau le plus élevé

En tant qu’opérateur d’un point d’accès Wi-Fi, vous devez toujours utiliser WPA2 car il s’agit toujours de la norme la plus robuste.

Ajouter un réseau invité

Un réseau invité permet à vos amis et visiteurs d’accéder uniquement à votre connexion Internet, et rien d’autre ! Il s’agit d’un point d’accès distinct et isolé du réseau standard auquel vos appareils sont connectés. Cela signifie que les visiteurs et les wardrivers ne peuvent pas voir ou accéder à vos appareils. Plus important encore, ils ne peuvent en aucun cas compromettre accidentellement vos appareils ou votre réseau.

En savoir plus: Devriez-vous masquer votre nom de réseau Wi-Fi (SSID) ou non ?

Installer un pare-feu

Les pare-feu peuvent détecter et bloquer les accès non autorisés à votre réseau. Il ajoute un avocat de sécurité supplémentaire à votre réseau et à tous vos appareils qui y sont connectés. En savoir plus sur le fonctionnement des pare-feu.

Gardez vos appareils à jour

Garder vos appareils à jour peut corriger les bogues et réduire les vulnérabilités. Cela inclut le logiciel de votre routeur et le système d’exploitation de tous les appareils connectés à votre réseau.

En savoir plus: Mises à jour automatiques des applications : avantages et inconvénients, et comment les activer

FAQ : À propos du gardiennage

Le wardrive est devenu une méthode de piratage moins populaire ces dernières années, principalement parce que les réseaux sans fil sont devenus plus sûrs. Cela dit, cela peut toujours être une menace réelle et nuire à votre réseau Wi-Fi. Il est toujours sage de prendre des mesures préventives et de sécuriser votre réseau Wi-Fi, de l’installation d’un VPN sur votre routeur à la mise à jour de votre logiciel.

Le but du wardriving est de trouver des réseaux vulnérables à exploiter. Cela implique de voler des informations personnelles et de commettre des crimes en utilisant ces réseaux. Dans d’autres cas, les wardrivers peuvent partager des informations de ces réseaux non sécurisés avec des applications et des sites Web tiers.

Les Wardrivers peuvent essayer d’accéder à votre réseau Wi-Fi et lui faire du mal. Cela comprend le vol de vos données personnelles et la diffusion malware sur les appareils connectés au réseau.

Les attaquants Wardriver peuvent collecter des informations sur les réseaux Wi-Fi, telles que le type de sécurité ou de cryptage, l’emplacement et le nom du réseau.