Wardriving est un terme de cybersécurité qui fait référence à l’action de conduire dans une ville avec l’intention de découvrir et de cartographier l’emplacement physique des réseaux Wi-Fi ouverts et non sécurisés. Comme la plupart des outils et activités Internet, la surveillance peut être utilisée pour le bien ou pour nuire aux autres.

Du bon côté, un wardriver cherche des points chauds ouverts pour l’amélioration de l’éducation ou de la sécurité des autres. Du côté nuisible, les wardrivers sont des pirates infâmes qui cherchent à exploiter des réseaux ouverts ou non sécurisés pour leur propre profit égoïste.

Dans cet article, nous allons approfondir la définition de la garde. Nous couvrirons également un bref historique de la surveillance et offrirons des conseils pratiques pour vous aider à rester en sécurité. En d’autres termes, cet article comprend tout ce que vous devez savoir sur le gardiennage.

Définition de Wardriving

Le Wardriveing consiste à rechercher des réseaux sans fil Wi-Fi ouverts en parcourant une zone à l’aide d’un appareil compatible Wi-Fi (tel qu’un ordinateur portable ou un smartphone). Le but de la surveillance n’est généralement pas d’identifier un seul point chaud ouvert. Au lieu de cela, le but est de construire une carte plus grande de l’emplacement de ces réseaux ouverts (ou facilement accessibles et non sécurisés).

En un sens, les wardrivers sont des cartographes numériques. Leur objectif principal est de créer une carte Wi-Fi d’une rue, d’une ville ou d’un pays en particulier. C’est pourquoi le wardriving est également appelé par un autre nom connexe, “mappage des points d’accès”.

Wardriving peut porter plusieurs noms. Vers la fin de cet article, nous fournirons une liste complète de termes alternatifs et leurs définitions.

Petite histoire du gardiennage

L’histoire de la surveillance peut, à certains égards, être racontée comme l’histoire du Wi-Fi. La raison est simple. Tant qu’il y a eu des points d’accès à distance au l’Internet via des points d’accès et des routeurs sans fil, des personnes ont essayé d’accéder à ces réseaux.

La version moderne du Wi-Fi a été lancée en 1997. La plupart des réseaux professionnels et domestiques ont encore mis quelques années à adopter la technologie à distance. Mais même si de plus en plus de personnes ont commencé à utiliser des points d’accès, peu d’efforts ont été déployés pour chiffrer ces réseaux.

La technologie standard de cryptage des points d’accès du début des années 2000 (et des années 2010) est connue sous le nom de WEP (Confidentialité équivalente filaire). Cette technologie a fourni aux utilisateurs les points d’accès distants qu’ils recherchaient. Mais WEP, malheureusement, a fourni une sécurité minimale ou confidentialité tout seul. Cela signifiait qu’un pourcentage élevé de foyers et d’entreprises dans le monde étaient susceptibles d’être découverts par des conducteurs de guerre.

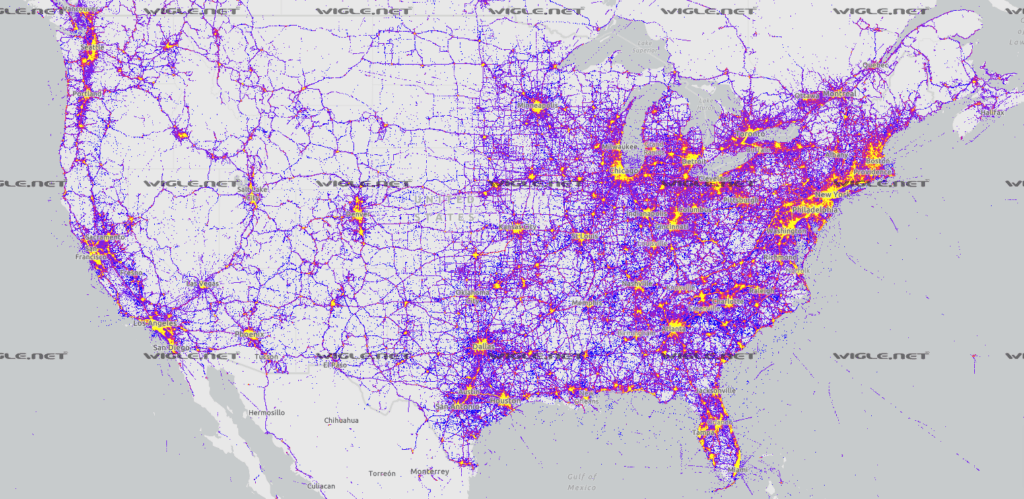

Source: WiGLE

En septembre 2001, un projet open-source appelé WiGLE (Wireless Geographic Logging Engine) est né. Ce fut un moment clé dans l’histoire du wardriving car il a donné aux pirates informatiques un moyen de contribuer à l’éducation et à la sécurité plus larges du Wi-Fi. Aujourd’hui, la plupart des pirates au chapeau blanc qui participent à la surveillance le font à cause de WiGLE.

Wardriving est également devenu une activité courante utilisée par les testeurs de stylo (testeurs de pénétration). Lorsqu’un pentester est embauché pour trouver les points faibles d’une entreprise ou d’une maison, l’un des outils qu’il utilise généralement est la surveillance. En ce sens, le pentester se fait passer pour un black hat hacker. Ils tirent parti de la surveillance comme moyen de pirater potentiellement leur client.

Wardriving est resté populaire parmi les hackers white hat et black hat pour la même raison principale : les réseaux Wi-Fi sont souvent faciles à trouver et non sécurisés. Cependant, le jour de foin de wardriving est probablement derrière nous. Bien qu’il s’agisse toujours d’une activité de piratage courante, le wardriving a perdu une partie de sa popularité. Il y a plusieurs raisons à cela :

- La plupart des réseaux Wi-Fi les plus faciles à découvrir, cartographier ou pirater ont déjà été découverts

- Les réseaux Wi-Fi sont de plus en plus sécurisés, grâce au moins en partie à des organisations comme WiGLE pour avoir sensibilisé la culture au manque général de sécurité des hotspots

Bien sûr, ce n’est pas parce que le wardriving est moins courant aujourd’hui qu’il a disparu. Des centaines de milliers de nouveaux points de données Wi-Fi sont téléchargés chaque jour sur WiGLE, preuve que la communauté des gardiens est toujours aussi forte.

Les risques d’une attaque wardriving

Lorsque vous apprenez pour la première fois que des pirates roulent ta ville en essayant de trouver et de cartographier des points d’accès non sécurisés et ouverts, vous avez probablement rencontré une question naturelle : la garde à vue est-elle légale ?

Wardriving en soi n’est pas illégal. Cependant, dès que vous commencez à accéder au réseau Wi-Fi de quelqu’un d’autre à des fins néfastes, cela devient rapidement illégal. Alors, quels sont les risques d’être touché par une attaque wardriving ?

Les risques (et le côté illégal de la surveillance) commencent lorsque quelqu’un tente d’accéder au réseau sans l’autorisation du propriétaire. Si un étranger peut prendre le contrôle de votre réseau Wi-Fi via le wardriving, il peut alors être en mesure d’accéder aux appareils ou aux informations de ce réseau.

Le principal risque d’une attaque wardriving est votre vie privée. Si quelqu’un accède à votre réseau, il peut voir toutes les données non chiffrées auxquelles accèdent d’autres appareils (comme des ordinateurs et des téléphones) qui partagent le réseau.

En outre, un wardriver peut essayer d’emprunter votre connexion Internet pour effectuer des activités illégales. Au lieu que l’activité s’affiche sur leur propre réseau domestique, elle s’affiche sur le vôtre.

Noms alternatifs pour wardriving (et leurs définitions)

Wardriver est le terme le plus connu pour décrire l’activité beaucoup plus large de cartographie des points d’accès. Mais certaines personnes appellent aussi le gardiennage par Autres noms. En voici quelques-uns :

- Cartographie des points d’accès : C’est le terme le plus technique pour le gardiennage. Plutôt que de mettre l’accent sur l’activité de conduite, cette définition fait référence à ce que les gens font au niveau du réseau : trouver et profiter des points d’accès Internet ouverts.

- Marche de guerre : Warwalking est la même chose que wardriving, sauf qu’il se réfère spécifiquement aux personnes qui recherchent des réseaux accessibles à pied.

- Vélo de guerre : Aussi connu sous le nom de “warcycling”, le warbiking fait référence à la cartographie des points d’accès qui s’effectue à partir d’un vélo.

Protégez-vous des attaques wardrive

Passons maintenant à la grande question : que pouvez-vous faire pour vous protéger des piratages Wi-Fi et des attaques wardrive ? Voici quelques étapes simples que vous pouvez suivre :

- Utilisez un fort mot de passe aléatoire sur votre réseau Wi-Fi

- La prochaine fois que vous changerez de routeur, passez à un avec un cryptage fort

- Surveillez régulièrement l’activité sur votre réseau Wi-Fi et changez le mot de passe si vous voyez quelque chose de suspect

De plus, il est important de se rappeler que vous ne pouvez pas toujours contrôler quand et où vous devez accéder à Internet. Même si vous êtes conscient des dangers de l’utilisation réseaux Wi-Fi publicspar exemple, cela ne signifie pas que vous n’aurez pas besoin d’y accéder occasionnellement.

C’est pourquoi il est important que tous ceux qui se soucient de leur cybersécurité personnelle profitent d’un VPN sécurisé. Donc, qu’est-ce qu’un VPN, exactement? Un VPN crypte vos données et canalise votre activité en ligne via un réseau privé. Cela permet de mieux protéger votre activité personnelle en ligne et vous rend plus anonyme, quel que soit le réseau que vous utilisez pour accéder au Web.